Nieuwe tools, bekende belangen

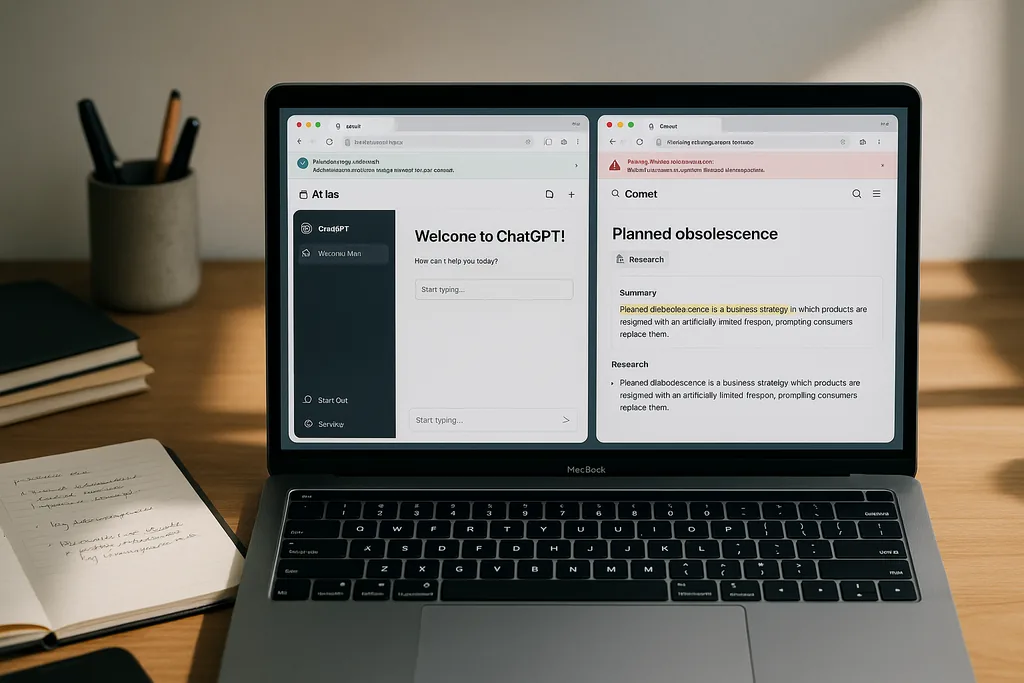

In het afgelopen jaar is een golf van speciaal voor AI ontwikkelde browsers overgegaan van demovideo's naar de dagelijkse workflows van mensen, met de belofte om zoeken, tabbladen en het invullen van formulieren te veranderen in iets dat meer lijkt op een enkele conversationele assistent. Deze ultieme gids over browsers legt alles uit: wat AI-browsers doen, waarom bedrijven zoals OpenAI en Perplexity Atlas en Comet hebben gebouwd, en wat gebruikers moeten afwegen wanneer ze een deel van hun browse-vertrouwen toevertrouwen aan een model. Zowel Atlas als Comet zijn ontworpen om binnen uw normale webflow te werken — door pagina's samen te vatten, links te volgen en in de agent-modus zelfs taken met meerdere stappen te voltooien — maar ze hanteren zeer verschillende technische en productbenaderingen die van invloed zijn op snelheid, privacy en veiligheid.

AI-browsers: hoe ze werken

Op een hoog niveau is een AI-browser een gewone webbrowser gewikkeld rond een AI-assistent die de pagina's begrijpt die u opent, een contextueel geheugen bijhoudt over tabbladen heen en vragen over de inhoud kan beantwoorden of als een agent kan optreden om taken namens u uit te voeren. Onder de motorkap zijn er drie terugkerende ontwerpelementen: een paginabewuste assistent (vaak een zijbalk of 'sidecar'), een contextlaag die openstaande tabbladen en recente acties bijhoudt, en een modelstack die lokale tokens voor behoeften met een lage latentie combineert met in de cloud gehoste modellen voor dieper redeneren. Deze componenten maken functies mogelijk zoals samenvatting met één klik, synthese over verschillende tabbladen heen en geautomatiseerd invullen van formulieren.

Verschillende leveranciers beslissen waar ze de vertrouwensgrenzen leggen. Sommigen voeren de meeste logica lokaal uit om telemetrie en latentie te verminderen; anderen sturen zoekopdrachten naar externe modellen voor actuele kennis en planning. De browsers variëren ook in hoe 'agentic' ze de assistent laten zijn: een alleen-lezen assistent die een pagina samenvat, heeft heel andere veiligheidsimplicaties dan een agent die op links kan klikken, opgeslagen inloggegevens kan invullen en aankopen kan activeren. Die afwegingen geven op wezenlijk verschillende manieren vorm aan de gebruikerservaring en het aanvalsoppervlak.

Atlas en Comet — productverschillen (ultieme gids browsers: alles wat u moet weten)

ChatGPT Atlas van OpenAI integreert ChatGPT rechtstreeks in de schil van een desktopbrowser en benadrukt een diepe integratie met ChatGPT-functies: inline assistentie, een cursortool voor paginabewuste acties en een agent-modus die onderzoek kan doen, kan plannen en pogingen tot automatisering van taken kan ondernemen wanneer daar toestemming voor wordt gegeven. Atlas werd als eerste gelanceerd voor macOS en rolt de agent-mogelijkheden nu uit naar betaalde niveaus en zakelijke klanten, waarbij een bredere platformbeschikbaarheid voor later is beloofd. OpenAI positioneert Atlas als een manier om de context en tools van ChatGPT overal mee naartoe te nemen waar u browst, terwijl het de gebruiker controle biedt over waartoe de assistent toegang heeft.

Perplexity's Comet is een op AI gerichte browser die is gebouwd rond de assistent van Perplexity. Vanaf het begin legde Comet de nadruk op onderzoeksgerichte functies — een permanente zij-assistent, sterke paginasamenvatting en onderzoeksmodi voor meerdere tabbladen die bewijsmateriaal van verschillende sites verzamelen — en breidde later uit naar mobiele platforms. De marketing en vroege documentatie van Comet benadrukken zowel productiviteit (onderzoek, winkelautomatisering, e-mailsamenvatting) als privacy-eerst-opties zoals lokale geheugenmodi en ingebouwde blokkering van advertenties en trackers. Maar de agent-functies van Comet en de diepe toegang over tabbladen heen hebben het ook het middelpunt gemaakt van intensieve veiligheidscontroles.

Onderzoeks- en productiviteitsfuncties

Voor gebruikers wiens hoofddoel het verzamelen van bewijsmateriaal en samenvatten is, verschillen de twee toonaangevende ervaringen meer in nuance dan in intentie. De Research Mode en sidecar van Comet zijn expliciet afgestemd op het doorzoeken van meerdere pagina's, het extraheren van citaten en het samenvatten van lange teksten in behapbare notities; early adopters en productdocumentatie benadrukken workflows zoals literatuuronderzoek en winkelvergelijkingen. Atlas daarentegen leunt op agent-workflows en de planningstools van ChatGPT — de belofte is minder een gespecialiseerde onderzoeks-UI en meer een veelzijdige assistent die kan overschakelen van het opstellen van e-mail naar het synthetiseren van bronnen en vervolgens het automatiseren van vervolgstappen. Wat 'het beste' is, hangt af van de taak: Comet wint meestal wanneer u snel een gestructureerde synthese van meerdere documenten wilt, Atlas wanneer u een flexibele assistent wilt die open taken over verschillende apps heen kan orkestreren.

Productiviteitsfuncties waar u op moet letten, zijn contextpersistentie (onthoudt de assistent de tabbladgeschiedenis en is selectief vergeten mogelijk?), expliciete onderzoekshulpmiddelen (export van citaten, highlight-naar-notitie-stromen) en transparantie over wat de assistent deed toen deze acties uitvoerde op webpagina's (auditlogs of actiegeschiedenis). Deze kleine ontwerpkeuzes bepalen of een AI-browser zorgvuldig onderzoek versnelt of stilletjes belangrijke herkomst verbergt.

Beveiligings- en privacyrisico's

Agentic AI in de browser introduceert nieuwe klassen van kwetsbaarheden die niet bestaan bij traditioneel browsen. Onderzoekers van Brave hebben aangetoond hoe indirecte prompt-injectie-aanvallen kunnen plaatsvinden wanneer een assistent naïef paginacontent opneemt en verborgen of gemanipuleerde tekst als instructies behandelt; in dat scenario zou een AI kunnen worden misleid om acties uit te voeren die hij niet zou mogen doen. Een groep beveiligingslabs en bedrijven heeft ook aangetoond dat een assistent die automatisch op links klikt en formulieren invult, kan worden gebruikt om phishing-aankopen te voltooien of gegevens te exfiltreren, tenzij er robuuste waarborgen zijn ingesteld. Die bevindingen hebben leveranciers gedwongen om opnieuw na te denken over de grenzen tussen gebruikersintentie, webpaginacontent en acties van de agent.

Comet is het middelpunt geweest van verschillende spraakmakende beveiligingsonthullingen. Onderzoekers toonden prompt-injectie-paden aan en tests waarbij de browser frauduleuze afrekenprocessen volgde en inloggegevens aan nepsites aanbood; andere groepen rapporteerden later een controversiële verborgen API die, bij misbruik, het aanroepen van lokale opdrachten mogelijk zou kunnen maken. Perplexity heeft sommige claims betwist en patches uitgebracht, maar de debatten onderstrepen dat agent-mogelijkheden beveiligingsaannames die in decennia zijn opgebouwd, doen samensmelten tot een enkele nieuwe vertrouwenslaag. Consumenten en beheerders moeten deze browsers anders behandelen dan legacy-browsers, omdat een enkele fout in de agent-laag geauthenticeerde sessies en lokale bronnen kan blootstellen.

Praktisch advies voor het kiezen en gebruiken van een AI-browser

Als u experimenteert met een AI-browser, begin dan klein en houd taken met een hoog risico buiten de agent-lus. Schakel elke functie uit die over tabbladen heen werkt zonder expliciete toestemming, vermijd dat een assistent automatisch aankopen voltooit en geef de voorkeur aan modi die om bevestiging vragen voordat opgeslagen inloggegevens worden gebruikt. Controleer of de browser het geheugen lokaal opslaat en of u dat geheugen selectief kunt wissen; local-first modi verminderen telemetrie, maar elimineren de agent-risico's niet. Het is ook verstandig om agent-taken in een afzonderlijk profiel of container uit te voeren, zodat uw geauthenticeerde bank- of werksessies geïsoleerd blijven van de actieve context van de agent.

Vraag vanuit het oogpunt van inkoop of governance aan leveranciers om gedocumenteerde beveiligingsbeoordelingen, penetratietests door derden en een duidelijk beleid voor het openbaar maken van kwetsbaarheden. Leveranciers moeten publiceren waartoe de agent toegang heeft, actielogs verstrekken voor geautomatiseerde taken en administratieve controles ondersteunen voor bedrijfsomgevingen. Totdat er standaarden op browserniveau ontstaan, zijn deze door de leverancier verstrekte garanties en de frequentie van patches de belangrijkste manier om systemische risico's te verminderen.

Waar AI-browsers passen in de toolchain

Zie AI-browsers als een nieuwe laag tussen u en het web: ze zijn nog geen vervanging voor een specifieke onderzoeksdatabase, een referentiebeheerder of zorgvuldige menselijke validatie. Voor routinematig browsen en snelle samenvattingen kunnen ze aanzienlijke tijd besparen, en voor gestructureerde taken kunnen ze repetitieve stappen automatiseren. Maar wanneer nauwkeurigheid, herkomst en beveiliging belangrijk zijn — voor journalistiek, juridisch werk of financiën — behandel hun resultaten dan als eerste concepten die verificatie nodig hebben. Met de juiste beperkingen kan een AI-browser een krachtvermenigvuldiger zijn; zonder beperkingen kan hij fouten versterken en u op grote schaal blootstellen aan oplichting.

Vooruitblik: standaarden, waarborgen en het komende jaar

Browserleveranciers, beveiligingsonderzoekers en normalisatie-instellingen beginnen nog maar net de implicaties van agentic browsing te begrijpen. We kunnen snelle iteratie verwachten: leveranciers zullen prompt-sanitisatie versterken, fijnmaziger toestemmingsmodellen introduceren en actie-audits implementeren, terwijl onafhankelijke beveiligingslabs de nieuwe functies zullen blijven stresstesten. Voor nu is het veiligste pad voor de meeste gebruikers voorzichtige, geïnformeerde adoptie: probeer de productiviteitswinst maar houd gevoelige acties handmatig en eis transparantie van aanbieders. Hoe snel er branchebrede conventies ontstaan, zal bepalen of AI-browsers betrouwbare productiviteitstools worden of terugkerende bronnen van grootschalige exploits.

Bronnen

- OpenAI (productaankondiging ChatGPT Atlas)

- Perplexity / Comet (officiële productpagina's en functiedocumentatie)

- Brave (beveiligingsonderzoeksblog over prompt-injectie in agent-browsers)

- Guardio (technisch rapport Scamlexity)

- SquareX beveiligingsonderzoek naar Comet MCP API

Comments

No comments yet. Be the first!