プライバシー保護モニタリングは、計算コストが非常に高くなります。なぜなら、ガブルド回路や秘密関数評価といった従来の暗号技術は、観測ごとに数十万個のゲートを処理することで膨大なオーバーヘッドを発生させるからです。Thomas A. Henzinger氏が率いる研究は、モノリシックで重い暗号化を、データの機密性を損なうことなくリアルタイムのパフォーマンスを可能にする分散型の秘密分散アーキテクチャに置き換えることで、この課題に取り組んでいます。

実行時検証は、現代のコンピューティングにおいて重要な安全策として機能し、システムの実行が形式仕様に準拠しているかどうかを継続的にチェックします。従来、このプロセスはモノリシックなモニター、つまりすべてのシステムイベントを監視する単一のエンティティに依存してきました。この中央集中型モデルはセキュリティには効果的ですが、モニターが機密データストリームへのアクセスを必要とすることが多いため、重大なプライバシーリスクを生じさせます。標準的な暗号化手法でこのデータを保護することは、歴史的にライブ環境では遅すぎることが判明しており、多くの開発者が支払うことのできない「プライバシー税」を生み出しています。

なぜプライバシー保護モニタリングは計算コストが高いのか?

プライバシー保護モニタリングの計算コストが高いのは、マルチパーティ計算(MPC)やガブルド回路などの暗号技術によって導入されるオーバーヘッドが原因であり、これらは膨大な回路サイズの処理を必要とします。これらの手法には、非プライベートな計算と比較して、パフォーマンスの低下が**100倍から10万倍**に達する可能性があるという、スケーラビリティの大きな課題を伴う計算コストが含まれます。

Thomas A. Henzinger氏と、同僚のK. S. Thejaswini氏、Mahyar Karimi氏は、主なボトルネックはこれらの暗号回路内の「ゲート」の複雑さに起因していると指摘しています。従来のプライバシー保護の設定では、システムが行うすべての観測を、入力を隠蔽する一連の数学的演算に変換する必要があります。状態空間が大きなシステムでは、必要なゲート数が10^5を超える可能性があり、**分散システム**やリアルタイムのサイバーフィジカル・インフラストラクチャの低レイテンシ要件を維持することがほぼ不可能になります。

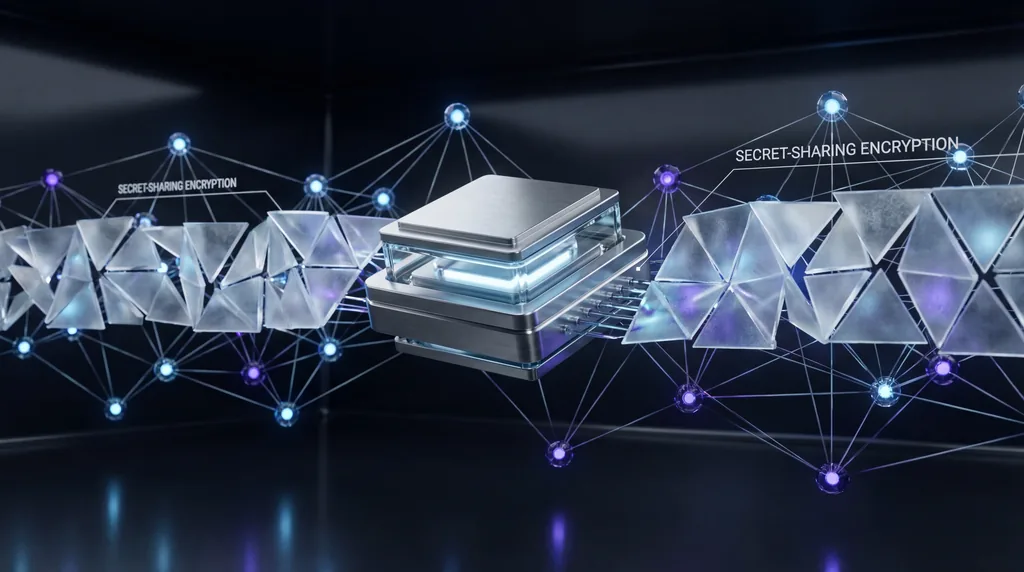

既存のプライバシー保護手法は、データストリーム内のすべてのイベントに重いプリミティブを適用しようとするため、**レイテンシ要件**への対応に苦慮することがよくあります。その結果、1つのステップを検証するのにかかる時間が、次のステップが発生するまでにかかる時間を超えてしまい、未検証データのバックログが生じます。これを解決するために、研究者たちは、モノリシックな暗号化モデルから、**秘密分散法**の力を活用した、より機敏で分散型のフレームワークへの移行を提案しています。

モニターを複数のパーティに分散させる利点は何か?

モニターを複数のパーティに分散させることで、プライベートな入力を明かすことなく共同計算が可能になり、システムデータと仕様の両方のプライバシーが保護されます。このアプローチでは、プロトコルの実行時間がシステム全体のサイズよりも**仕様のサイズ**に依存するため、スケーラビリティが向上し、ソースコードへのアクセスを必要とせずにプロプライエタリなシステムや導入済みシステムの検証が可能になります。

Thomas A. Henzinger氏の研究における核心的なイノベーションは、モニタリングタスクを複数の異なるエンティティに分割する「Sharing The Secret」プロトコルです。これらのパーティのうち少なくとも1つが「誠実」(データを盗むために他者と共謀しないことを意味する)であることを保証することで、システムは強力な暗号化の代わりに効率的な秘密分散を使用できます。この**誠実な過半数の仮定**は、この新しいアーキテクチャの要石であり、従来のマルチパーティ計算に伴うオーバーヘッドを大幅に削減しながら、強力なプライバシー保証を維持することを可能にします。

秘密分散法を使用することで、モニタリングプロセスははるかに効率化されます。単一のモニターがすべてのデータへの鍵を保持するのではなく、情報はそれ自体では役に立たない断片へと断片化されます。分散されたモニターは、これらの断片に対してローカルな計算を行い、結果を結合して初めて判定(例:「システムは安全である」または「違反が発生した」)に到達します。この最小限の通信(多くの場合、1回の観測につき1つのメッセージ)は、高速な環境における**データプライバシー**プロトコルの効率を劇的に向上させます。

状態保持の課題を克服する

内部状態の永続性は、プライバシー保護モニタリングにおける大きな障害です。なぜなら、ほとんどの秘密分散プロトコルは、あるステップから次のステップへと情報を引き継がない「ワンショット」の実行を想定して設計されているからです。実行時検証では、モニターはシステムの現在の状態を判断するために過去のイベントを記憶しておく必要があります。この研究では、**継続的なモニタリング**のために特別に調整されたプロトコルを導入し、システムとモニタリングエンティティの両方から隠されたままの進化する内部状態に対して、繰り返しの評価を可能にしました。

研究者たちは、再帰的な秘密分散メカニズムを通じて、この**内部状態を秘密**に保つ手法を開発しました。システムが進化するにつれて、分散されたモニターは、全体像を決して見ることなく、状態のローカルな「シェア」を更新します。これにより、たとえモニタリングパーティの1つが侵害されたとしても、システムの動作の履歴を再構築したり、将来の状態を予測したりすることはできなくなります。この進歩により、秘密分散は静的なツールから、複雑で長期にわたるプロセスを処理できる動的なエンジンへと進化しました。

モニタリング状態の機密性を維持することは、**プロプライエタリなシステム**にとって特に重要です。多くの場合、モニターのロジックそのもの(「仕様」)は営業秘密です。内部状態が漏洩すれば、競合他社がシステムの動作ロジックをリバースエンジニアリングできる可能性があります。状態を進化させ、隠し続けることで、Henzinger氏のプロトコルは二重の保護レイヤーを提供します。1つは監視対象のユーザーデータのため、もう1つはモニタリングサービス自体の知的財産のためです。

分散モニタリングはリアルタイムアプリケーションで機能するか?

分散モニタリングは、リアルタイムアプリケーションで機能します。観測ステップごとに1つのメッセージのみを交換することで、システム実行をブロックすることなく軽量な検証をサポートします。**MP-SPDZフレームワーク**を使用した実験的評価により、このプロトコルが許容可能なセキュリティレベルで中程度の回路サイズを処理できることが確認され、サイバーフィジカルシステムのようなシナリオでのオンラインモニタリングが実現可能になりました。

チームは、プロトコルの実用性をテストするために、マルチパーティ計算用の汎用的なベンチマークツールである**MP-SPDZフレームワーク**を使用してシステムを実装しました。その結果、分散型アプローチは既存のどのモノリシックな代替手段よりも大幅にスケーラブルであることが実証されました。非プライベートなモニタリングと比較すると、まだパフォーマンスの差はありますが、オーバーヘッドは、**イベントをバッファリング**することでレイテンシを隠蔽できるレベルまで削減されており、安全性が重要なコンテキストでもタイムリーな判定が可能になります。

この研究の意義は、特に**プライバシーに準拠したシステム診断**において広範囲に及びます。GDPRやCCPAのような規制が厳格化するにつれ、企業は機密性の高いユーザー情報を診断ツールにさらすことなく、システムの健全性を検証する方法を必要としています。分散方式でシステムを監視できるということは、ユーザーデータを厳重に機密保持したまま、医療機器、金融ネットワーク、スマートホームシステムの安全性と正確性を検証できることを意味します。

よくある質問

なぜプライバシー保護モニタリングは計算コストが高いのですか?

- 高い回路複雑性: データを隠蔽するために、数十万個のゲートを処理する必要があります。

- 暗号化のオーバーヘッド: ガブルド回路のような標準的な手法では、100倍から10万倍の速度低下が生じます。

- 大きな状態空間: リアルタイムシステムは膨大な量のデータを生成するため、即座に暗号化することが困難です。

モニターを複数のパーティに分散させる利点は何ですか?

- スケーラビリティの向上: パフォーマンスはシステム全体のサイズではなく、仕様のサイズに依存します。

- 通信の最小化: プロトコルは多くの場合、1ステップにつき1回のメッセージ交換のみを必要とします。

- プロプライエタリな保護: 基盤となるソースコードを明かすことなくシステムの検証を可能にします。

分散モニタリングはリアルタイムアプリケーションで機能しますか?

- シングルメッセージ交換: プロトコルにより、モニタリングがシステムの実行をブロックしないことが保証されます。

- バッファリング機能: 短い遅延はイベントをバッファリングすることで管理でき、ほぼリアルタイムの判定が可能です。

- 実験的検証: MP-SPDZフレームワークによるテストでは、従来の暗号化手法よりも大幅に高速であることが示されています。

実行時検証の未来は、これらの分散モデルにあります。モノリスを打破することで、Thomas A. Henzinger氏のような研究者は、システムのセキュリティとユーザーのプライバシーがもはや排他的ではない世界への道を切り開いています。この研究の今後の方向性には、さらに大きな回路サイズに合わせて**秘密分散法**をさらに最適化することや、ハードウェアアクセラレーションを利用してリアルタイムのプライバシー保護の限界をさらに押し広げることが含まれています。

Comments

No comments yet. Be the first!