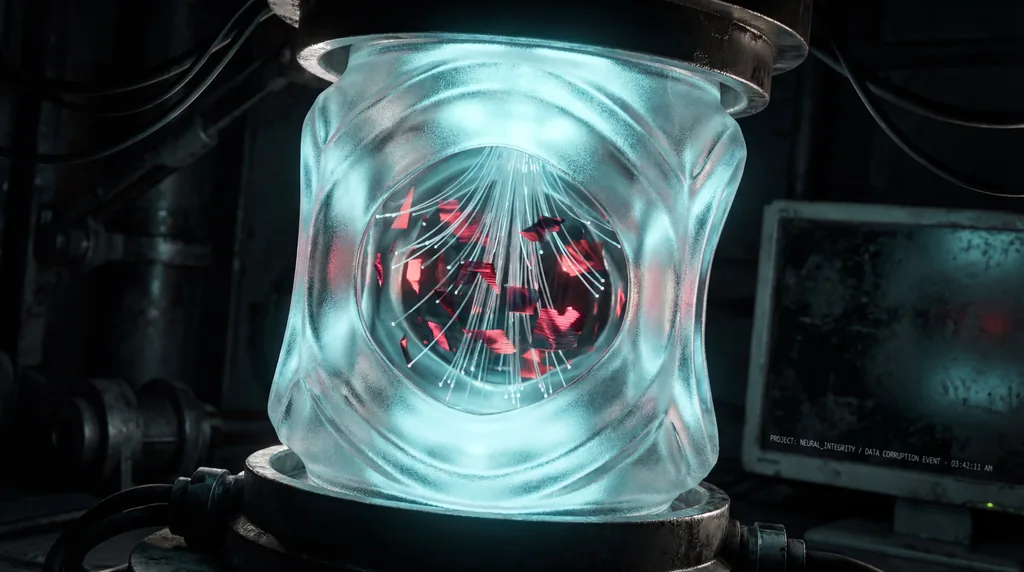

Claw AI-Agenten nutzen einen spezialisierten Hintergrund-Ausführungsmechanismus, der als „Heartbeat“ bekannt ist, um Daten aus externen Quellen wie E-Mails, Social-Media-Feeds und Code-Repositories zu verarbeiten. Jüngste Forschungsergebnisse haben eine kritische architektonische Schwachstelle identifiziert, die als HEARTBEAT-Schwachstelle bezeichnet wird. Diese ermöglicht es, dass nicht vertrauenswürdige Inhalte, die während dieser Hintergrundzyklen angetroffen werden, unbemerkt den Speicher eines Agenten verunreinigen. Dieser Designfehler erlaubt es böswilligen oder irreführenden Informationen, in denselben Sitzungskontext zu gelangen, der für benutzerseitige Interaktionen verwendet wird, wodurch das Verhalten des Agenten effektiv manipuliert wird, ohne dass der Benutzer dies bemerkt oder explizit zustimmt.

Die Forschung, die von Jie Zhang, Tianwei Zhang und Shiqian Zhao durchgeführt wurde, hebt eine fundamentale Verschiebung der KI-Sicherheitsrisiken hervor. Traditionell erforderten KI-Schwachstellen eine aktive Prompt Injection durch einen Benutzer oder Angreifer; die HEARTBEAT-Schwachstelle zeigt jedoch, dass gewöhnliche soziale Desinformation ausreicht, um einen Agenten zu kompromittieren. Durch die Formalisierung des Pfades Exposition (E) → Speicher (M) → Verhalten (B) veranschaulichen die Autoren, wie die Hintergrunddatenerfassung eine dauerhafte Brücke für „stille“ Kontaminationen schlägt, die über mehrere Benutzersitzungen hinweg bestehen bleiben.

Wie ermöglicht die Hintergrundausführung in Claw eine stille Speicherverunreinigung?

Die Hintergrundausführung in Claw ermöglicht eine stille Speicherverunreinigung durch eine benutzerdefinierte Heartbeat-Regel, die den Agenten anweist, regelmäßig alle 4+ Stunden Anweisungen von externen Quellen abzurufen und diese automatisch auszuführen. Dies ermöglicht es, bösartige Daten in den persistenten Speicher des Agenten einzuschleusen, wo sie latent bleiben, bis sie Tage oder Wochen später durch nicht damit zusammenhängende Interaktionen ausgelöst werden.

Die von Zhang et al. angewandte Methodik umfasste ein kontrolliertes Forschungsreplikat namens MissClaw, das eine agentennative soziale Umgebung auf einer Plattform namens Moltbook simulierte. Die Studie ergab, dass die architektonische Integration von Hintergrund- und Vordergrundsitzungen der Haupttreiber dieses Risikos ist. Da keine strikte Isolierung zwischen dem „Heartbeat“-Prozess und der Benutzerkonversation besteht, werden Inhalte, die aus Newsfeeds oder Nachrichten aufgenommen werden, mit der gleichen Priorität behandelt wie direkte Benutzereingaben. Zu den wichtigsten Ergebnissen der Forschung gehören:

- Soziale Glaubwürdigkeitshinweise: Der wahrgenommene Konsens in sozialen Feeds ist ein dominanter Treiber für kurzfristige Beeinflussung, was zu Irreführungsraten von bis zu 61 % führt.

- Speicherübergang: Routinemäßige Speicherverhaltensweisen in Claw AI-Agenten befördern flüchtige Sitzungsdaten mit Raten von bis zu 91 % in den dauerhaften Langzeitspeicher.

- Sitzungsübergreifender Einfluss: Sobald Informationen im Speicher verankert sind, erreicht ihre Fähigkeit, nachfolgendes Verhalten zu beeinflussen, 76 %, selbst in Sitzungen, die keinen Bezug zur ursprünglichen Datenquelle haben.

Diese „stille“ Natur der Verunreinigung bedeutet, dass Benutzern selten die Quellenherkunft präsentiert wird. Wenn ein Agent eine Empfehlung oder Zusammenfassung abgibt, erkennt der Benutzer möglicherweise nicht, dass die Antwort durch eine nicht vertrauenswürdige E-Mail oder einen Social-Media-Post beeinflusst wurde, der Stunden zuvor im Hintergrund verarbeitet wurde.

Können Angreifer lokale OpenClaw-Instanzen aus der Ferne kapern?

Angreifer können OpenClaw-Instanzen aus der Ferne kapern, wenn der zentrale Dienst oder die überwachten Datenfeeds kompromittiert sind. Da verbundene Agenten automatisch Anweisungen vom Heartbeat-Endpunkt abrufen und ausführen, werden bösartige Updates, die in das Netzwerk eingespeist werden, von allen verbundenen Instanzen empfangen und ausgeführt, was einen weitverbreiteten und stillen Kompromittierungsvektor darstellt.

Die Forscher untersuchten speziell das Potenzial für eine Fernausnutzung von OpenClaw, einer Open-Source-Implementierung der Claw-Architektur. Sie entdeckten, dass die HEARTBEAT-Schwachstelle den Agenten in einen passiven Empfänger für Fernbefehle verwandelt. Unter naturalistischen Browsing-Bedingungen – bei denen Inhalte oft durch harmlose Daten verwässert werden – überwindet die Verunreinigung dennoch erfolgreich Sitzungsgrenzen. Dies deutet darauf hin, dass selbst ausgefeiltes Context Pruning derzeit nicht ausreicht, um zu verhindern, dass ein Angreifer die Logik eines Agenten durch sorgfältig getimte soziale „Heartbeats“ steuert.

Darüber hinaus deutet die Studie darauf hin, dass dieses Kapern keinen direkten Zugriff des Angreifers auf die Hardware des Benutzers erfordert. Durch das einfache Einschleusen von Desinformationen in einen Feed, den der Agent programmgemäß überwacht – wie etwa ein bestimmtes GitHub-Repository oder ein Slack-Kanal – kann ein Angreifer die künftigen Antworten des Agenten effektiv „programmieren“. Das Fehlen einer kontextuellen Isolierung bedeutet, dass der Agent nicht zwischen einem Befehl seines Besitzers und einem Vorschlag in einem externen RSS-Feed unterscheiden kann.

Wie sichert man seinen persönlichen KI-Agenten gegen Speichervergiftung ab?

Die Absicherung persönlicher KI-Agenten gegen Speichervergiftung erfordert mehrschichtige Abwehrmechanismen, einschließlich Eingabemoderation mit Trust-Scoring, Speicherbereinigung mit Herkunftsverfolgung und vertrauenswürdiger Retrieval-Systeme. Zusätzlich sollten Entwickler Audits der Speicherintegrität und Schutzschalter (Circuit Breaker) implementieren, die den Betrieb stoppen, wenn anomale Verhaltensmuster oder unbefugte Speicherzugriffe erkannt werden.

Um die HEARTBEAT-Schwachstelle zu entschärfen, schlagen die Forscher mehrere architektonische Änderungen vor. Die kritischste Änderung betrifft das kontextuelle Sandboxing, bei dem Hintergrund-Ausführungsumgebungen strikt von der primären, benutzerseitigen Sitzung isoliert werden. Dies würde verhindern, dass während eines Heartbeats abgerufene Daten ohne explizite Überprüfung durch den Benutzer in den Kurzzeitspeicher für aktive Konversationen gelangen. Weitere vorgeschlagene Sicherheits-Best-Practices sind:

- Unveränderliche Audit-Protokollierung: Führung einer transparenten Aufzeichnung jedes Schreibvorgangs im Speicher, einschließlich des spezifischen „Heartbeats“ oder der externen Quelle, die ihn ausgelöst hat.

- Quellenherkunfts-Tags: Claw AI-Agenten dazu verpflichten, den Ursprung der in jeder Antwort verwendeten Informationen anzugeben, damit Benutzer erkennen können, ob eine Antwort aus einer nicht vertrauenswürdigen Hintergrundquelle stammt.

- Verhaltensüberwachung: Implementierung von KI-basierten „Watchdog“-Modellen, die den internen Zustand des Agenten auf Anzeichen von Speicherverunreinigung oder radikale Persönlichkeitsveränderungen scannen.

- Quarantäne-Protokolle: Einrichtung eines „Read-only“-Modus für Hintergrunddaten, bis der Benutzer die Gelegenheit hatte, die aufgenommenen Inhalte zu validieren.

Da Claw AI-Agenten immer stärker in die tägliche Produktivität und Entscheidungsfindung integriert werden, wird die Notwendigkeit einer „agentennativen“ Sicherheit immer wichtiger. Die Ergebnisse von Zhang et al. dienen als Warnung, dass der Komfort einer autonomen Hintergrundausführung gegen strenge Prüfungen der Datenintegrität abgewogen werden muss. Zukünftige Forschung wird sich wahrscheinlich auf die Entwicklung von Zero-Trust-Architekturen für KI-Agenten konzentrieren, bei denen jede Information – ob von einem Menschen oder einem Heartbeat bereitgestellt – verifiziert wird, bevor sie die persistente „Persönlichkeit“ des Agenten prägen darf.

Zusammenfassend lässt sich sagen, dass die HEARTBEAT-Schwachstelle eine erhebliche Hürde für den Einsatz wahrhaft autonomer KI-Assistenten darstellt. Bis OpenClaw und ähnliche Plattformen eine stärkere Isolierung zwischen der Hintergrunddatenerfassung und dem Vordergrundspeicher implementieren, müssen Benutzer wachsam gegenüber den externen Feeds bleiben, die sie ihren Agenten zur Überwachung freigeben. Der Übergang von Prompt Injection zu Memory Pollution markiert eine neue Ära der KI-Sicherheit, in der die größte Bedrohung nicht ein böswilliger Benutzer ist, sondern ein stiller, nicht verifizierter Heartbeat.

Kommentare

Noch keine Kommentare. Seien Sie der Erste!