Monitorowanie chroniące prywatność jest kosztowne obliczeniowo, ponieważ tradycyjne techniki kryptograficzne, takie jak zniekształcone obwody (garbled circuits) i prywatna ewaluacja funkcji, wprowadzają ogromne narzuty, przetwarzając setki tysięcy bramek dla każdej obserwacji. Badania prowadzone przez Thomasa A. Henzingera rozwiązują ten problem, zastępując monolityczne, ciężkie szyfrowanie rozproszoną architekturą współdzielenia sekretów, która umożliwia działanie w czasie rzeczywistym bez narażania poufności danych.

Weryfikacja runtime służy jako krytyczne zabezpieczenie w nowoczesnej informatyce, zapewniając ciągłą kontrolę nad tym, czy działanie systemu jest zgodne z jego specyfikacjami formalnymi. Tradycyjnie proces ten opiera się na monolitycznym monitorze – pojedynczej jednostce, która obserwuje wszystkie zdarzenia systemowe. Choć model ten jest skuteczny pod względem bezpieczeństwa, tworzy on znaczne ryzyko dla prywatności, ponieważ monitor często wymaga dostępu do strumieni wrażliwych danych. Ochrona tych danych za pomocą standardowych metod szyfrowania historycznie okazała się zbyt powolna dla środowisk działających w czasie rzeczywistym, tworząc „podatek od prywatności”, na którego zapłacenie wielu programistów nie może sobie pozwolić.

Dlaczego monitorowanie chroniące prywatność jest kosztowne obliczeniowo?

Monitorowanie chroniące prywatność jest kosztowne obliczeniowo ze względu na narzut wprowadzany przez techniki kryptograficzne, takie jak wielostronne obliczenia bezpieczne (MPC) i zniekształcone obwody, które wymagają przetwarzania obwodów o ogromnych rozmiarach. Metody te wiążą się ze znacznymi kosztami obliczeniowymi, które prowadzą do wyzwań w zakresie skalowalności, przy czym spowolnienie wydajności może sięgać od 100 do 100 000 razy w porównaniu z obliczeniami niechroniącymi prywatności.

Thomas A. Henzinger i jego koledzy, K. S. Thejaswini oraz Mahyar Karimi, podkreślają, że główne wąskie gardło wynika ze złożoności „bramek” wewnątrz tych obwodów kryptograficznych. W tradycyjnej konfiguracji chroniącej prywatność każda obserwacja dokonana przez system musi zostać przełożona na serię operacji matematycznych ukrywających dane wejściowe. W przypadku systemów o dużych przestrzeniach stanów liczba wymaganych bramek może przekraczać 10^5, co praktycznie uniemożliwia spełnienie wymogów niskich opóźnień w systemach rozproszonych lub w czasie rzeczywistym infrastruktury cyberfizycznej.

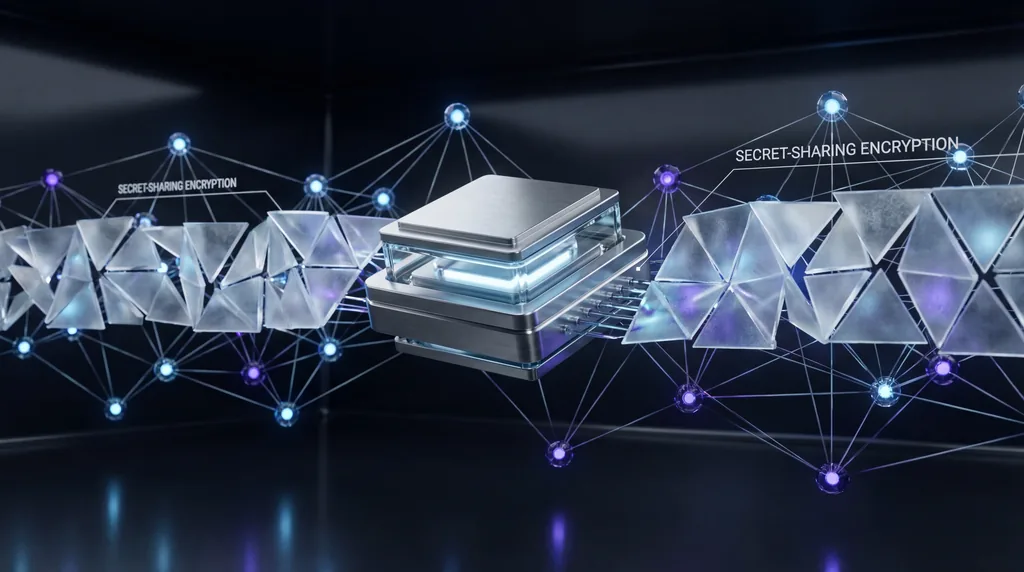

Istniejące metody chroniące prywatność często zmagają się z wymogami dotyczącymi opóźnień, ponieważ próbują stosować ciężkie prymitywy do każdego zdarzenia w strumieniu danych. Skutkuje to systemem, w którym czas potrzebny na weryfikację jednego kroku przekracza czas potrzebny na wystąpienie kolejnego, co prowadzi do zaległości w niezweryfikowanych danych. Aby rozwiązać ten problem, naukowcy proponują odejście od monolitycznego modelu szyfrowania na rzecz bardziej elastycznego, rozproszonego frameworka, który wykorzystuje moc schematów współdzielenia sekretów.

Jakie są zalety rozproszenia monitorów pomiędzy wiele stron?

Rozproszenie monitorów pomiędzy wiele stron pozwala na wspólną realizację obliczeń na prywatnych danych wejściowych bez ich ujawniania, co chroni prywatność zarówno danych systemowych, jak i specyfikacji. Podejście to zwiększa skalowalność, ponieważ czas działania protokołu zależy bardziej od rozmiaru specyfikacji niż od całkowitego rozmiaru systemu, co umożliwia weryfikację systemów zastrzeżonych lub wdrożonych bez konieczności dostępu do kodu źródłowego.

Kluczowa innowacja w pracy Thomasa A. Henzingera obejmuje protokół „Sharing The Secret”, który rozdziela zadanie monitorowania pomiędzy kilka różnych podmiotów. Dzięki zapewnieniu, że przynajmniej jedna z tych stron jest „uczciwa” – co oznacza, że nie spiskuje z innymi w celu kradzieży danych – system może wykorzystywać wydajne współdzielenie sekretów zamiast intensywnego szyfrowania. To założenie uczciwej większości jest kamieniem węgielnym nowej architektury, pozwalając systemowi zachować silne gwarancje prywatności przy jednoczesnym znacznym ograniczeniu narzutu związanego z tradycyjnymi wielostronnymi obliczeniami.

Dzięki zastosowaniu schematów współdzielenia sekretów proces monitorowania staje się znacznie usprawniony. Zamiast pojedynczego monitora przechowującego klucze do wszystkich danych, informacje są dzielone na fragmenty, które same w sobie są bezużyteczne. Rozproszone monitory wykonują lokalne obliczenia na tych fragmentach i łączą wyniki dopiero w celu wydania werdyktu (np. „system jest bezpieczny” lub „doszło do naruszenia”). Ta zminimalizowana komunikacja – często ograniczająca się do jednej wiadomości na obserwację – drastycznie poprawia wydajność protokołów prywatności danych w środowiskach o wysokiej prędkości.

Pokonanie wyzwania związanego ze stanowością

Trwałość stanu wewnętrznego jest główną przeszkodą w monitorowaniu chroniącym prywatność, ponieważ większość protokołów współdzielenia sekretów jest zaprojektowana dla wykonania „jednorazowego”, które nie przenosi informacji z jednego kroku do drugiego. W weryfikacji runtime monitor musi pamiętać przeszłe zdarzenia, aby określić bieżący status systemu. Badanie to wprowadza protokół specjalnie dostosowany do ciągłego monitorowania, umożliwiający wielokrotne ewaluacje na ewoluującym stanie wewnętrznym, który pozostaje ukryty zarówno przed systemem, jak i podmiotami monitorującymi.

Naukowcy opracowali metodę utrzymywania tego stanu wewnętrznego w tajemnicy poprzez rekurencyjny mechanizm współdzielenia sekretów. W miarę ewolucji systemu rozproszone monitory aktualizują swoje lokalne „udziały” w stanie bez widzenia pełnego obrazu. Gwarantuje to, że nawet jeśli jedna ze stron monitorujących zostanie skompromitowana, nie będzie mogła zrekonstruować historii zachowania systemu ani przewidzieć jego przyszłych stanów. Ten postęp przenosi współdzielenie sekretów z narzędzia statycznego do dynamicznego silnika zdolnego do obsługi złożonych, długotrwałych procesów.

Zachowanie poufności stanu monitorowania jest szczególnie istotne dla systemów zastrzeżonych. Często sama logika monitora – „specyfikacja” – stanowi tajemnicę handlową. Gdyby stan wewnętrzny wyciekł, konkurent mógłby potencjalnie przeprowadzić inżynierię wsteczną logiki operacyjnej systemu. Dzięki utrzymywaniu stanu w sposób ewoluujący i ukryty, protokół Henzingera zapewnia podwójną warstwę ochrony: jedną dla danych użytkownika będących przedmiotem monitorowania, a drugą dla własności intelektualnej samej usługi monitorującej.

Czy monitorowanie rozproszone może działać w aplikacjach czasu rzeczywistego?

Monitorowanie rozproszone może działać w aplikacjach czasu rzeczywistego poprzez wymianę tylko jednej wiadomości na krok obserwacji, co wspiera lekką weryfikację bez blokowania wykonywania systemu. Ewaluacje eksperymentalne z wykorzystaniem frameworka MP-SPDZ potwierdzają, że protokół ten radzi sobie z umiarkowanymi rozmiarami obwodów przy akceptowalnym poziomie bezpieczeństwa, co czyni go wykonalnym dla monitorowania online w scenariuszach takich jak systemy cyberfizyczne.

Aby przetestować przydatność protokołu w rzeczywistych warunkach, zespół zaimplementował system przy użyciu frameworka MP-SPDZ, wszechstronnego narzędzia do testów porównawczych dla wielostronnych obliczeń bezpiecznych. Ich wyniki wykazały, że podejście rozproszone jest znacznie bardziej skalowalne niż jakakolwiek istniejąca alternatywa monolityczna. Choć nadal istnieje luka w wydajności w porównaniu z monitorowaniem niechroniącym prywatności, narzut został ograniczony do poziomu, w którym buforowanie zdarzeń może ukryć opóźnienia, umożliwiając wydawanie terminowych werdyktów nawet w kontekstach krytycznych dla bezpieczeństwa.

Implikacje tych badań są dalekosiężne, szczególnie w przypadku diagnostyki systemowej zgodnej z zasadami prywatności. W miarę jak regulacje takie jak RODO i CCPA stają się coraz bardziej rygorystyczne, firmy potrzebują sposobów na weryfikację stanu zdrowia swoich systemów bez narażania wrażliwych informacji użytkowników na działanie narzędzi diagnostycznych. Możliwość monitorowania systemu w sposób rozproszony oznacza, że urządzenia medyczne, sieci finansowe i systemy inteligentnego domu mogą być weryfikowane pod kątem bezpieczeństwa i poprawności przy zachowaniu ścisłej poufności danych użytkowników.

Najczęściej zadawane pytania

Dlaczego monitorowanie chroniące prywatność jest kosztowne obliczeniowo?

- Wysoka złożoność obwodów: Wymaga przetwarzania setek tysięcy bramek w celu ukrycia danych.

- Narzut kryptograficzny: Standardowe metody, takie jak zniekształcone obwody, wprowadzają spowolnienia od 100 do 100 000 razy.

- Duże przestrzenie stanów: Systemy czasu rzeczywistego generują ogromne ilości danych, które trudno błyskawicznie zaszyfrować.

Jakie są zalety rozproszenia monitorów pomiędzy wiele stron?

- Poprawiona skalowalność: Wydajność jest powiązana z rozmiarem specyfikacji, a nie z rozmiarem systemu.

- Zminimalizowana komunikacja: Protokoły często wymagają wymiany tylko jednej wiadomości na krok.

- Ochrona własnościowa: Umożliwia weryfikację systemów bez ujawniania bazowego kodu źródłowego.

Czy monitorowanie rozproszone może działać w aplikacjach czasu rzeczywistego?

- Wymiana pojedynczych wiadomości: Protokół zapewnia, że monitorowanie nie blokuje wykonywania systemu.

- Możliwości buforowania: Krótkie opóźnienia można kontrolować poprzez buforowanie zdarzeń w celu uzyskania werdyktów niemal w czasie rzeczywistym.

- Weryfikacja eksperymentalna: Testy z wykorzystaniem frameworka MP-SPDZ pokazują, że rozwiązanie jest znacznie szybsze niż tradycyjne metody kryptograficzne.

Przyszłość weryfikacji runtime leży w tych modelach rozproszonych. Przełamując monolit, naukowcy tacy jak Thomas A. Henzinger torują drogę do świata, w którym bezpieczeństwo systemu i prywatność użytkowników nie wykluczają się już wzajemnie. Przyszłe kierunki tych prac obejmują dalszą optymalizację schematów współdzielenia sekretów dla jeszcze większych rozmiarów obwodów oraz badanie wykorzystania akceleracji sprzętowej, aby jeszcze bardziej przesunąć granice ochrony prywatności w czasie rzeczywistym.

Comments

No comments yet. Be the first!