由于高率量子低密度奇偶校验 (qLDPC) 码的突破,执行 Shor 算法所需的量子比特数量正在大幅下降。与小型表面码 4% 的编码率相比,这些代码提供了约 30% 的编码率。通过将这些先进的纠错协议与优化的电路设计以及中性原子处理器相结合,研究人员证明了破解现代加密的门槛已从数百万个物理量子比特骤降至仅 10,000 个。这项研究由 Lewis R. B. Picard、Manuel Endres 和 Dolev Bluvstein 撰写,从根本上改变了“量子末日”的时间表,表明密码学相关的计算比之前估计的更近。

加密阈值与“百万量子比特”神话

RSA-2048 加密长期以来一直是保障全球数字通信安全的金标准,它依赖于大整数分解的数学难度。几十年来,科学界的共识是,一台量子计算机需要数百万个物理量子比特才能在这一规模上成功运行 Shor 算法。这个“百万量子比特”里程碑曾被视为安全避风港,导致许多人认为密码学面临的威胁仍在数十年之后。

历史上对如此高量子比特数的依赖,主要归因于量子纠错所需的巨大开销。传统的表面码虽然稳健,但效率极低,需要数千个物理量子比特才能表示一个稳定的逻辑量子比特。然而,由 Manuel Endres 及其同事领导的研究表明,通过使用可重构硬件和高率码,这种开销可以降低一到两个数量级,从而有效地打破了百万量子比特的假设。

为什么中性原子处理器更适合量子计算中的纠错?

中性原子处理器在纠错方面表现出色,因为它们利用了支持短程连接和低权重稳定器的可重构原子量子比特。与超导电路不同,这些系统可以处理硬件现实的误差模型,例如预报式原子丢失和偏置泡利噪声,这可以将有效误差率降低一半。这种灵活性允许实施高率 qLDPC 码,从而以显著更少的物理资源对 1,000 多个逻辑量子比特进行编码。

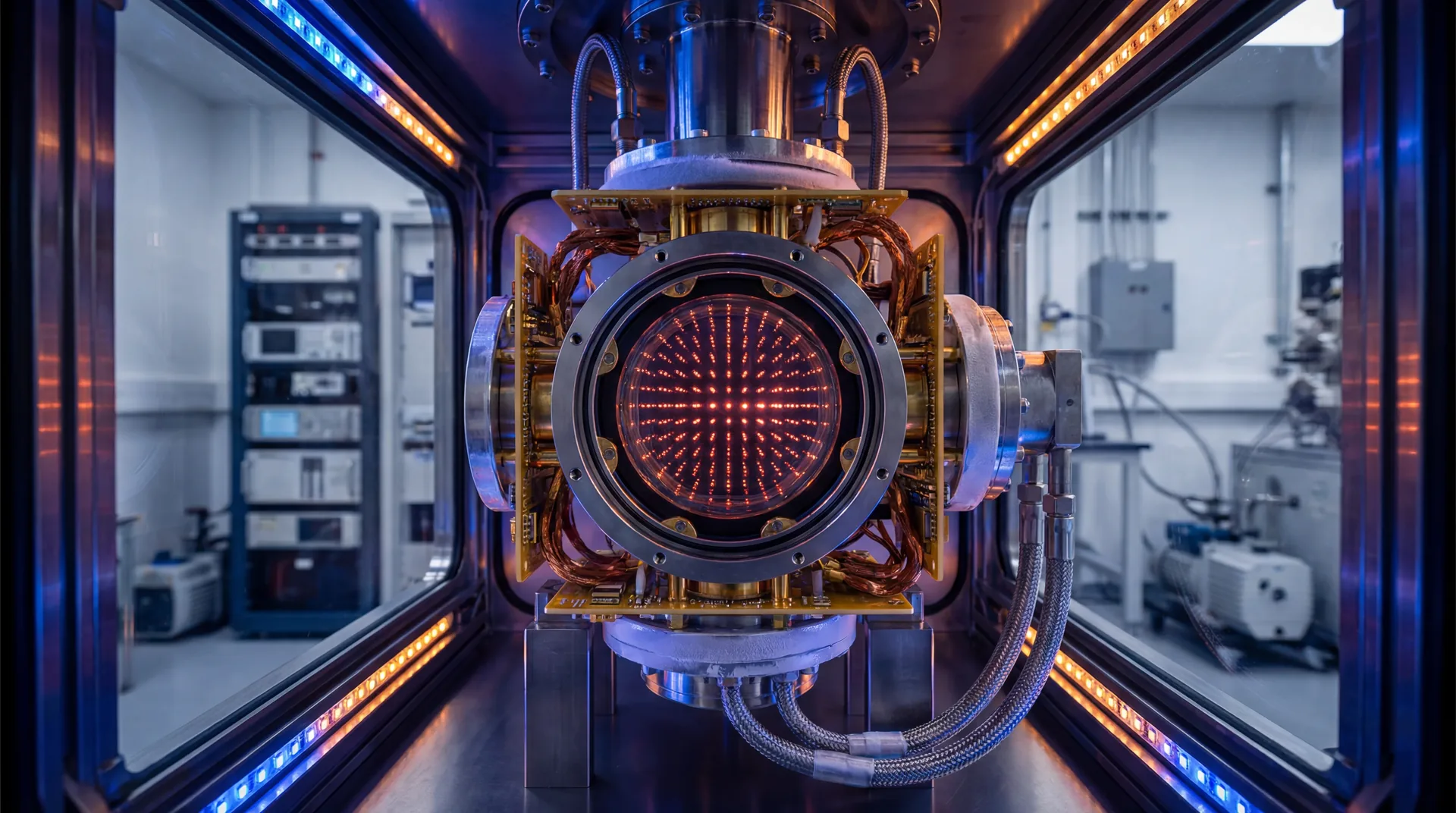

这些处理器利用了在计算过程中物理移动原子的独特能力,这一特性被称为可重构性。根据研究,这允许在不需要复杂、静态布线的情况下实现非局域连接。作者指出,中性原子实验已经证明了通用容错操作以及捕获包含 6,000 多个高度相干量子比特阵列的能力。这种架构特别适合执行 Shor 算法所需的高率码,且仅需极少的物理硬件。

为什么 10,000 是 Shor 算法新的“魔法数字”?

10,000 这一数字已成为新的基准,因为它代表了使用高率纠错码执行 Shor 算法所需的最低物理量子比特数。通过利用高效的逻辑指令集和余数系统算术,该研究证实,10,000 个可重构原子量子比特足以挑战 RSA-2048 级别的安全性。这一理论飞跃得益于 qLDPC 码的高编码效率,它最大限度地利用了每个物理原子。

研究人员利用高度优化的电路设计达到了这 10,000 个量子比特的阈值。研究中的关键发现包括:

- 编码率: qLDPC 码实现了高达 30% 的效率,大幅降低了物理开销。

- 逻辑量子比特: 该架构支持在 10,000 个原子的阵列中创建超过 1,000 个逻辑量子比特。

- 指令集: 使用高效的逻辑门最大限度地减少了量子电路的深度。

- 误差恢复能力: 该设计保持了较低的块误差率,与传统的、效率较低的表面码相当。

量子计算机威胁全球网络安全还需要多久?

量子计算机可能在几年到十年内威胁全球网络安全,因为据预测,新架构只需 10,000 到 100,000 个量子比特即可破解 RSA-2048。目前的估计表明,一个拥有 26,000 个量子比特的系统可以在短短几天内解决 P-256 椭圆曲线离散对数问题。虽然破解 RSA-2048 因子分解需要更长时间,但中性原子处理器的快速扩展表明,这些里程碑的到来速度比预期的要快。

这些密码学挑战的运行时间在很大程度上取决于量子硬件内的并行程度。在分析中,Picard、Endres 和 Bluvstein 解释说,虽然 10,000 个量子比特是可能性的底线,但将量子比特数增加到约 26,000 个将使量子计算性能得到显著加速。例如,用于椭圆曲线密码学(保障了大部分现代网络安全)的离散对数可能在以天而非年为单位的时间跨度内被攻破。

分析功能性量子威胁的时间表

必须在理论实验室里程碑与功能性、密码学相关的量子计算机的部署之间做出重大区分。虽然研究强调 10,000 个量子比特在理论上已经足够,但实现这一目标需要克服巨大的工程障碍。中性原子方法仍需证明,随着阵列从目前的 6,000 个量子比特实验装置扩展到 Shor 算法所需的 10,000 多个量子比特,它能够保持高保真度和相干性。

尽管存在这些挑战,发展的步伐正在加快。研究指出,最近的实验已经实现了低于关键纠错阈值的通用容错操作。如果当前量子硬件的发展轨迹继续下去,现代加密的“末日时钟”可能确实比网络安全行业目前准备的要走得更快,这使得寻找量子抗性解决方案比以往任何时候都更加紧迫。

为后量子密码学时代做准备

意识到 10,000 个量子比特可以瓦解当代的安全协议,这增加了对后量子密码学 (PQC) 的紧迫感。政府机构和标准制定机构(如 NIST)已经在敲定新的算法标准,旨在抵御量子攻击。这些新标准依赖于数学问题——例如基于格的密码学——这些问题被认为能够抵抗 Shor 算法提供的加速。

对于企业和政府实体而言,向量子抗性架构的过渡不再是一个遥远的忧虑,而是眼下的优先事项。今天加密并被恶意行为者存储的数据,在不久的将来,一旦 10,000 个量子比特的中性原子处理器投入运行,就可能被解密。这种“先收集,后解密”的策略使得 Picard、Endres 和 Bluvstein 的发现成为了立即采用密码敏捷性和现代安全标准的行动号召。

容错量子计算的未来

展望未来,这项研究的影响远远超出了破解加密的狭窄范围。以相对较小的硬件占用空间执行复杂的、容错的量子计算任务的能力,为广泛的科学应用打开了大门。从药物发现到材料科学,本研究中描述的中性原子架构可以通过降低物理硬件要求的准入门槛,使高性能量子资源的获取变得大众化。

未来的研究可能会集中在完善 qLDPC 码和提高原子阱的物理保真度上。正如 Manuel Endres 及其团队所展示的那样,实现实用量子优势的道路不仅在于建造更大的机器,还在于建造更智能的机器。通过优化量子纠错、电路设计和原子物理的交汇点,科学界正在迅速缩小量子理论与密码学现实之间的差距。

Comments

No comments yet. Be the first!