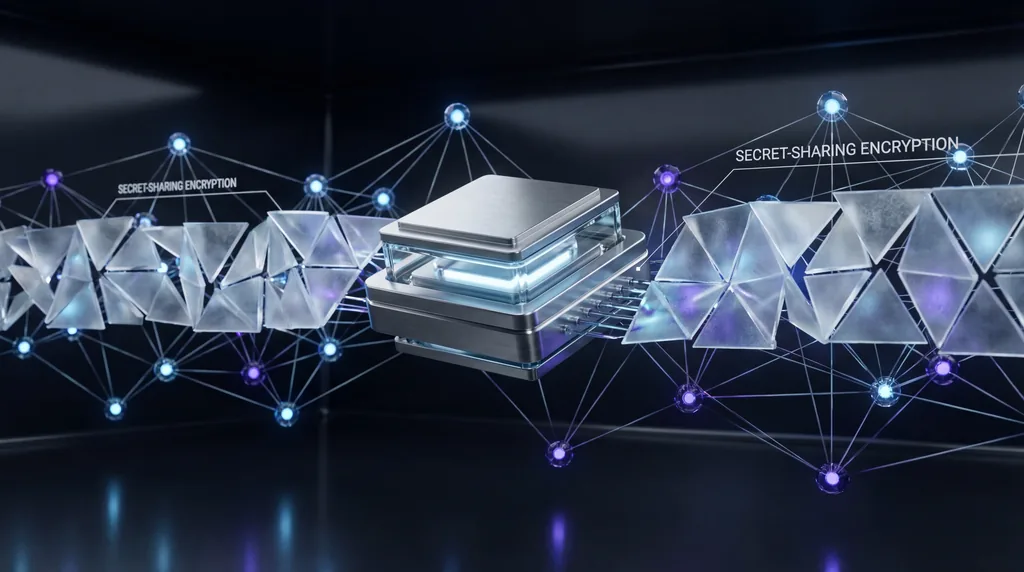

Privacy-waarborgende monitoring is computationeel duur omdat traditionele cryptografische technieken, zoals garbled circuits en private function evaluation, enorme overhead veroorzaken door het verwerken van honderdduizenden poorten voor elke observatie. Onderzoek onder leiding van Thomas A. Henzinger pakt dit aan door monolithische, zware versleuteling te vervangen door een gedistribueerde secret-sharing-architectuur die real-time prestaties mogelijk maakt zonder de datagevoeligheid in gevaar te brengen.

Runtime-verificatie dient als een cruciale beveiliging in de moderne informatica en biedt een continue controle op de vraag of de uitvoering van een systeem voldoet aan de formele specificaties. Traditioneel vertrouwt dit proces op een monolitische monitor — een enkele entiteit die alle systeemgebeurtenissen observeert. Hoewel effectief voor de veiligheid, creëert dit gecentraliseerde model een aanzienlijk privacyrisico, aangezien de monitor vaak toegang vereist tot gevoelige datastromen. Het beschermen van deze gegevens via standaard versleutelingsmethoden is historisch gezien te traag gebleken voor live-omgevingen, wat een "privacy-taks" creëert die veel ontwikkelaars zich niet kunnen veroorloven.

Waarom is privacy-waarborgende monitoring computationeel duur?

Privacy-waarborgende monitoring is computationeel duur vanwege de overhead die gepaard gaat met cryptografische technieken zoals multi-party computation (MPC) en garbled circuits, die de verwerking van enorme circuitgroottes vereisen. Deze methoden brengen aanzienlijke rekenkosten met zich mee die leiden tot schaalbaarheidsproblemen, waarbij prestatievertragingen mogelijk 100 tot 100.000 keer groter zijn in vergelijking met niet-private berekeningen.

Thomas A. Henzinger en zijn collega's, K. S. Thejaswini en Mahyar Karimi, benadrukken dat de primaire bottleneck voortkomt uit de complexiteit van de "poorten" binnen deze cryptografische circuits. In een traditionele privacy-waarborgende opstelling moet elke observatie die het systeem doet, worden vertaald naar een reeks wiskundige bewerkingen die de invoer verbergen. Voor systemen met grote toestandsruimten kan het aantal vereiste poorten de 10^5 overschrijden, waardoor het bijna onmogelijk is om te voldoen aan de lage latentie-eisen van gedistribueerde systemen of real-time cyber-fysieke infrastructuur.

Bestaande privacy-waarborgende methoden hebben vaak moeite met latentie-eisen omdat ze proberen zware primitieven toe te passen op elke afzonderlijke gebeurtenis in een datastroom. Dit resulteert in een systeem waarbij de tijd die nodig is om een enkele stap te verifiëren de tijd overschrijdt die de volgende stap nodig heeft om plaats te vinden, wat leidt tot een achterstand van niet-geverifieerde gegevens. Om dit op te lossen, stellen de onderzoekers voor om af te stappen van het monolitische versleutelingsmodel en over te stappen op een wendbaarder, gedistribueerd raamwerk dat gebruikmaakt van de kracht van secret-sharing-schema's.

Wat zijn de voordelen van het verdelen van monitors over meerdere partijen?

Het verdelen van monitors over meerdere partijen maakt gezamenlijke berekeningen op private invoer mogelijk zonder deze te onthullen, waardoor de privacy van zowel systeemgegevens als specificaties behouden blijft. Deze aanpak verbetert de schaalbaarheid omdat de looptijd van het protocol meer afhangt van de specificatiegrootte dan van de totale systeemgrootte, wat de verificatie van propriëtaire of geïmplementeerde systemen mogelijk maakt zonder toegang tot de broncode te vereisen.

De kerninnovatie in het werk van Thomas A. Henzinger betreft het "Sharing The Secret"-protocol, dat de monitoringtaak verdeelt over verschillende entiteiten. Door ervoor te zorgen dat ten minste één van deze partijen "eerlijk" is — wat betekent dat ze niet samenspannen met anderen om gegevens te stelen — kan het systeem efficiënte secret-sharing gebruiken in plaats van intensieve versleuteling. Deze honest-majority-aanname is een hoeksteen van de nieuwe architectuur, waardoor het systeem sterke privacygaranties kan behouden terwijl de overhead die gepaard gaat met traditionele multi-party computation aanzienlijk wordt verminderd.

Door gebruik te maken van secret-sharing-schema's wordt het monitoringproces veel efficiënter. In plaats van een enkele monitor die de sleutels van alle gegevens in handen heeft, wordt de informatie gefragmenteerd in stukjes die op zichzelf nutteloos zijn. De gedistribueerde monitors voeren lokale berekeningen uit op deze fragmenten en combineren de resultaten alleen om tot een verdict te komen (bijv. "het systeem is veilig" of "er is een overtreding geconstateerd"). Deze geminimaliseerde communicatie — vaak een enkel bericht per observatie — verbetert de efficiëntie van dataprivacy-protocollen in snelle omgevingen drastisch.

De uitdaging van de toestand (statefulness) overwinnen

Persistentie van de interne toestand is een groot obstakel bij privacy-waarborgende monitoring omdat de meeste secret-sharing-protocollen zijn ontworpen voor "one-shot"-uitvoeringen die geen informatie van de ene stap naar de volgende overdragen. Bij runtime-verificatie moet de monitor gebeurtenissen uit het verleden onthouden om de huidige status van het systeem te bepalen. Dit onderzoek introduceert een protocol dat specifiek is afgestemd op continue monitoring, waardoor herhaalde evaluaties mogelijk zijn over een evoluerende interne toestand die verborgen blijft voor zowel het systeem als de monitoring-entiteiten.

De onderzoekers ontwikkelden een methode om deze interne toestand geheim te houden via een recursief secret-sharing-mechanisme. Terwijl het systeem evolueert, werken de gedistribueerde monitors hun lokale "aandelen" (shares) van de toestand bij zonder ooit het volledige plaatje te zien. Dit zorgt ervoor dat zelfs als een monitoringpartij gecompromitteerd wordt, deze de geschiedenis van het gedrag van het systeem niet kan reconstrueren of toekomstige toestanden kan voorspellen. Deze vooruitgang tilt secret-sharing van een statisch hulpmiddel naar een dynamische motor die in staat is om complexe, langlopende processen te verwerken.

Het handhaven van de vertrouwelijkheid van de monitoring-toestand is bijzonder vitaal voor propriëtaire systemen. Vaak is de logica van de monitor zelf — de "specificatie" — een bedrijfsgeheim. Als de interne toestand zou lekken, zou een concurrent de operationele logica van het systeem kunnen reverse-engineeren. Door de toestand evoluerend en verborgen te houden, biedt het protocol van Henzinger een dubbele beschermingslaag: één voor de gebruikersgegevens die worden gemonitord en een andere voor het intellectuele eigendom van de monitoringdienst zelf.

Kan gedistribueerde monitoring werken in real-time toepassingen?

Gedistribueerde monitoring kan werken in real-time toepassingen door slechts één enkel bericht per observatiestap uit te wisselen, wat lichtgewicht verificatie ondersteunt zonder de uitvoering van het systeem te blokkeren. Experimentele evaluaties met het MP-SPDZ-framework bevestigen dat dit protocol gematigde circuitgroottes aankan met acceptabele beveiliging, waardoor het haalbaar is voor online monitoring in scenario's zoals cyber-fysieke systemen.

Om de levensvatbaarheid van hun protocol in de praktijk te testen, implementeerde het team het systeem met behulp van het MP-SPDZ-framework, een veelzijdige benchmarkingtool voor multi-party computation. Hun resultaten toonden aan dat de gedistribueerde aanpak aanzienlijk schaalbaarder is dan enig bestaand monolitisch alternatief. Hoewel er nog steeds een prestatiekloof is vergeleken met niet-private monitoring, is de overhead teruggebracht tot een niveau waarop het bufferen van gebeurtenissen de latentie kan verbergen, wat tijdige verdicts mogelijk maakt, zelfs in veiligheidskritische contexten.

De implicaties van dit onderzoek zijn verstrekkend, met name voor privacy-conforme systeemdiagnostiek. Naarmate regelgeving zoals de AVG (GDPR) en CCPA strenger wordt, hebben bedrijven manieren nodig om de gezondheid van hun systemen te verifiëren zonder gevoelige gebruikersinformatie bloot te stellen aan diagnostische hulpmiddelen. De mogelijkheid om een systeem op een gedistribueerde manier te monitoren betekent dat medische apparaten, financiële netwerken en smart home-systemen kunnen worden geverifieerd op veiligheid en correctheid, terwijl gebruikersgegevens strikt vertrouwelijk blijven.

Veelgestelde vragen

Waarom is privacy-waarborgende monitoring computationeel duur?

- Hoge circuitcomplexiteit: Het vereist het verwerken van honderdduizenden poorten om gegevens te verbergen.

- Cryptografische overhead: Standaardmethoden zoals garbled circuits veroorzaken vertragingen van 100 tot 100.000 keer.

- Grote toestandsruimten: Real-time systemen genereren enorme hoeveelheden gegevens die moeilijk direct te versleutelen zijn.

Wat zijn de voordelen van het verdelen van monitors over meerdere partijen?

- Verbeterde schaalbaarheid: Prestaties zijn gekoppeld aan de specificatiegrootte in plaats van de systeemgrootte.

- Geminimaliseerde communicatie: Protocollen vereisen vaak slechts één berichtuitwisseling per stap.

- Bescherming van eigendom: Maakt verificatie van systemen mogelijk zonder de onderliggende broncode te onthullen.

Kan gedistribueerde monitoring werken in real-time toepassingen?

- Enkelvoudige berichtuitwisseling: Het protocol zorgt ervoor dat monitoring de uitvoering niet blokkeert.

- Buffermogelijkheden: Korte vertragingen kunnen worden beheerd door gebeurtenissen te bufferen voor bijna real-time verdicts.

- Experimentele validatie: Tests met het MP-SPDZ-framework tonen aan dat het aanzienlijk sneller is dan traditionele cryptografische methoden.

De toekomst van Runtime-verificatie ligt in deze gedistreebeerde modellen. Door het monolitische model te doorbreken, maken onderzoekers als Thomas A. Henzinger de weg vrij voor een wereld waarin systeembeveiliging en gebruikersprivacy niet langer wederzijds uitsluitend zijn. Toekomstige richtingen voor dit werk omvatten het verder optimaliseren van de secret-sharing-schema's voor nog grotere circuitgroottes en het verkennen van het gebruik van hardwareversnelling om de grenzen van real-time privacybehoud nog verder te verleggen.

Comments

No comments yet. Be the first!