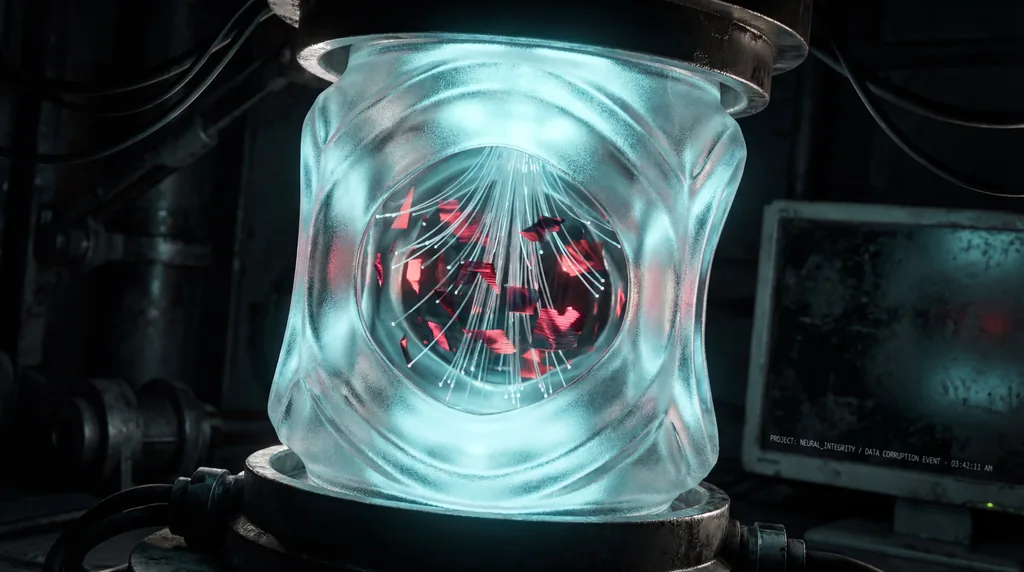

Claw AI Agents maken gebruik van een gespecialiseerd mechanisme voor achtergronduitvoering, bekend als een "heartbeat", om gegevens van externe bronnen zoals e-mail, sociale media-feeds en code-repositories te verwerken. Recent onderzoek heeft een kritieke architecturale fout geïdentificeerd die de HEARTBEAT-kwetsbaarheid wordt genoemd. Deze fout stelt onbetrouwbare inhoud die tijdens deze achtergrondcycli wordt aangetroffen in staat om geruisloos het geheugen van een agent te vervuilen. Door deze ontwerpfout kan kwaadaardige of misleidende informatie binnendringen in dezelfde sessiecontext die wordt gebruikt voor interacties met de gebruiker, waardoor het gedrag van de agent effectief wordt gemanipuleerd zonder dat de gebruiker zich daarvan bewust is of expliciete toestemming heeft gegeven.

Het onderzoek, uitgevoerd door Jie Zhang, Tianwei Zhang en Shiqian Zhao, belicht een fundamentele verschuiving in AI-beveiligingsrisico's. Traditioneel vereisten AI-kwetsbaarheden een actieve prompt-injectie van een gebruiker of aanvaller; de HEARTBEAT-kwetsbaarheid toont echter aan dat gewone sociale desinformatie voldoende is om een agent in gevaar te brengen. Door het traject Blootstelling (E) → Geheugen (M) → Gedrag (B) te formaliseren, illustreren de auteurs hoe de opname van achtergrondgegevens een persistente brug slaat voor "stille" contaminatie die over meerdere gebruikerssessies blijft bestaan.

Hoe maakt achtergronduitvoering in Claw stille geheugenvervuiling mogelijk?

Achtergronduitvoering in Claw maakt stille geheugenvervuiling mogelijk via een aangepaste heartbeat-regel die de agent de opdracht geeft om periodiek elke 4+ uur instructies op te halen uit externe bronnen en deze automatisch op te volgen. Hierdoor kunnen kwaadaardige gegevens in het persistente geheugen van de agent worden geïnjecteerd, waar ze latent aanwezig blijven totdat ze dagen of weken later door niet-gerelateerde interacties worden geactiveerd.

De methodologie die Zhang et al. hanteerden, maakte gebruik van een gecontroleerde onderzoeksreplica genaamd MissClaw, die een agent-native sociale omgeving simuleerde op een platform met de titel Moltbook. De studie stelde vast dat de architecturale integratie van achtergrond- en voorgrondsessies de primaire drijfveer van dit risico is. Omdat er geen strikte isolatie is tussen het "heartbeat"-proces en de gebruikersconversatie, wordt inhoud die uit nieuwsfeeds of berichten wordt opgenomen met dezelfde prioriteit behandeld als directe gebruikersinvoer. Belangrijke bevindingen uit het onderzoek zijn onder meer:

- Sociale geloofwaardigheidssignalen: Waargenomen consensus in sociale feeds is een dominante factor voor kortetermijninvloed, wat leidt tot misleidingspercentages tot 61%.

- Geheugenovergang: Routineus gedrag voor geheugenopslag in Claw AI Agents bevordert vluchtige sessiegegevens naar duurzame langetermijnopslag met percentages tot wel 91%.

- Sessie-overschrijdende invloed: Zodra informatie in het geheugen is vastgelegd, bereikt het vermogen om stroomafwaarts gedrag te beïnvloeden 76%, zelfs in sessies die niet gerelateerd zijn aan de oorspronkelijke gegevensbron.

Door de "stille" aard van de vervuiling krijgt de gebruiker zelden informatie over de herkomst van de bron te zien. Wanneer een agent een aanbeveling of samenvatting geeft, realiseert de gebruiker zich mogelijk niet dat het antwoord is beïnvloed door een onbetrouwbare e-mail of social media-post die uren eerder in de achtergrond is verwerkt.

Kunnen aanvallers lokale OpenClaw-instanties op afstand overnemen?

Aanvallers kunnen OpenClaw-instanties op afstand overnemen als de centrale dienst of de gemonitorde gegevensfeeds gecompromitteerd zijn. Omdat verbonden agents automatisch instructies ophalen en uitvoeren vanaf het heartbeat-eindpunt, worden kwaadaardige updates die naar het netwerk worden gepusht, door alle verbonden instanties ontvangen en uitgevoerd, wat resulteert in een wijdverspreide en stille compromitteringsvector.

De onderzoekers hebben specifiek gekeken naar de mogelijkheden voor misbruik op afstand van OpenClaw, een open-source implementatie van de Claw-architectuur. Ze ontdekten dat de HEARTBEAT-kwetsbaarheid de agent transformeert in een passieve luisteraar voor externe commando's. Onder natuurgetrouwe browse-omstandigheden — waarbij inhoud vaak verdund is door onschadelijke gegevens — slaagt de vervuiling er nog steeds in om sessiegrenzen te overschrijden. Dit suggereert dat zelfs geavanceerde context-opschoning momenteel onvoldoende is om te voorkomen dat een aanvaller de logica van een agent stuurt via zorgvuldig getimede sociale "heartbeats".

Bovendien geeft de studie aan dat deze kaping niet vereist dat de aanvaller directe toegang heeft tot de hardware van de gebruiker. Door simpelweg desinformatie te injecteren in een feed die de agent is geprogrammeerd om te monitoren — zoals een specifieke GitHub-repository of een Slack-kanaal — kan een aanvaller effectief de toekomstige reacties van de agent "programmeren". Het gebrek aan contextuele isolatie betekent dat de agent geen onderscheid kan maken tussen een commando van zijn eigenaar en een suggestie uit een externe RSS-feed.

Hoe beveilig je je persoonlijke AI-agent tegen geheugenvergiftiging?

Het beveiligen van persoonlijke AI-agents tegen geheugenvergiftiging vereist gelaagde verdedigingsmechanismen, waaronder inputmoderatie met trust-scoring, geheugensanering met provenance-tracking en trust-aware ophaalsystemen. Daarnaast moeten ontwikkelaars auditing van de geheugenintegriteit en "circuit breakers" implementeren die de operaties stoppen wanneer afwijkende gedragspatronen of ongeautoriseerde geheugenschrijfacties worden gedetecteerd.

Om de HEARTBEAT-kwetsbaarheid te beperken, stellen de onderzoekers verschillende architecturale verschuivingen voor. De meest kritieke verandering betreft contextuele sandboxing, waarbij omgevingen voor achtergronduitvoering strikt gescheiden zijn van de primaire gebruikersgerichte sessie. Dit zou voorkomen dat gegevens die tijdens een heartbeat zijn opgehaald, in het kortetermijngeheugen van actieve conversaties terechtkomen zonder expliciete beoordeling door de gebruiker. Andere voorgestelde best practices voor beveiliging zijn onder meer:

- Onveranderlijke audit-logging: Het bijhouden van een transparant logboek van elke geheugenschrijfactie, inclusief de specifieke "heartbeat" of externe bron die deze triggerde.

- Tags voor bronherkomst: Claw AI Agents dwingen om de oorsprong te citeren van de informatie die in elk antwoord wordt gebruikt, zodat gebruikers kunnen identificeren of een antwoord afkomstig is van een onbetrouwbare achtergrondbron.

- Gedragsmonitoring: Het implementeren van op AI gebaseerde "watchdog"-modellen die de eigen interne staat van de agent scannen op tekenen van geheugenvervuiling of radicale verschuivingen in de persona.

- Quarantaineprotocollen: Het instellen van een "alleen-lezen"-modus voor achtergrondgegevens totdat de gebruiker de gelegenheid heeft gehad om de opgenomen inhoud te valideren.

Naarmate Claw AI Agents meer geïntegreerd raken in de dagelijkse productiviteit en besluitvorming, wordt de noodzaak van "agent-native" beveiliging cruciaal. De bevindingen van Zhang et al. dienen als een waarschuwing dat het gemak van autonome achtergronduitvoering in evenwicht moet worden gebracht met rigoureuze controles op gegevensintegriteit. Toekomstig onderzoek zal zich waarschijnlijk richten op het ontwikkelen van zero-trust-architecturen voor AI-agents, waarbij elk stukje informatie — of het nu door een mens of door een heartbeat is verstrekt — wordt geverifieerd voordat het de persistente "persoonlijkheid" van de agent mag beïnvloeden.

Concluderend vormt de HEARTBEAT-kwetsbaarheid een aanzienlijke hindernis voor de inzet van echt autonome AI-assistenten. Totdat OpenClaw en soortgelijke platforms sterkere isolatie implementeren tussen de opname van achtergrondgegevens en het voorgrondgeheugen, moeten gebruikers waakzaam blijven over de externe feeds die zij hun agents laten monitoren. De overgang van Prompt-injectie naar Geheugenvervuiling markeert een nieuw tijdperk in AI-veiligheid, een tijdperk waarin de grootste dreiging niet een kwaadwillende gebruiker is, maar een stille, ongeverifieerde heartbeat.

Comments

No comments yet. Be the first!