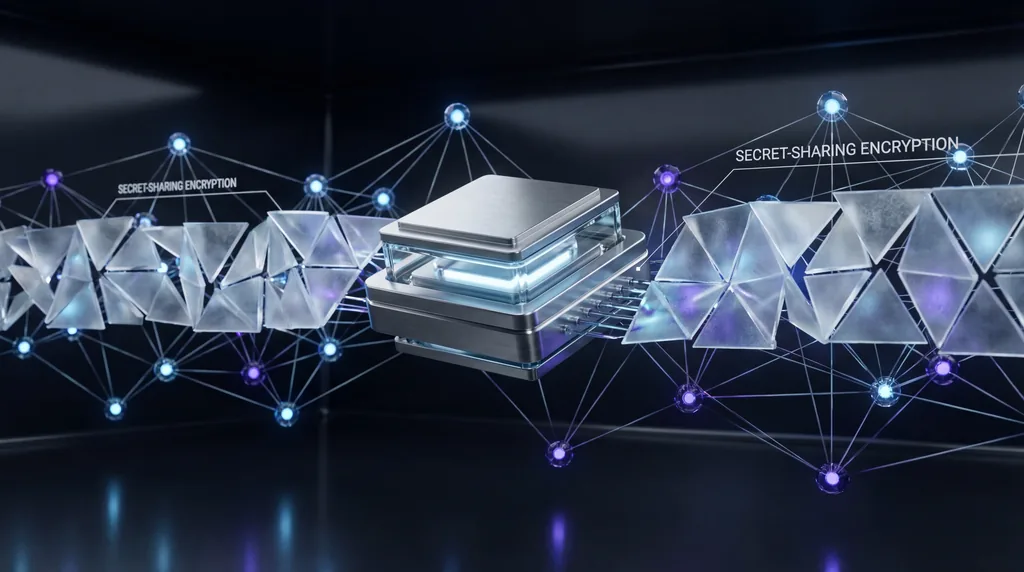

Il monitoraggio che preserva la privacy è computazionalmente oneroso perché le tecniche crittografiche tradizionali, come i circuiti garbled e la valutazione di funzioni private, introducono enormi sovraccarichi (overhead) elaborando centinaia di migliaia di porte logiche per ogni osservazione. Una ricerca guidata da Thomas A. Henzinger affronta questo problema sostituendo la crittografia monolitica e pesante con un'architettura distribuita di condivisione del segreto (secret-sharing) che consente prestazioni in tempo reale senza compromettere la sensibilità dei dati.

La verifica a runtime funge da salvaguardia critica nell'informatica moderna, fornendo un controllo continuo sulla conformità dell'esecuzione di un sistema alle sue specifiche formali. Tradizionalmente, questo processo si affida a un monitor monolitico: un'unica entità che osserva tutti gli eventi del sistema. Sebbene efficace per la sicurezza, questo modello centralizzato crea un rischio significativo per la privacy, poiché il monitor richiede spesso l'accesso a flussi di dati sensibili. Proteggere questi dati attraverso i metodi di crittografia standard si è storicamente dimostrato troppo lento per gli ambienti live, creando una "tassa sulla privacy" che molti sviluppatori non possono permettersi di pagare.

Perché il monitoraggio che preserva la privacy è computazionalmente oneroso?

Il monitoraggio che preserva la privacy è computazionalmente oneroso a causa del sovraccarico introdotto da tecniche crittografiche come la computazione multi-party (MPC) e i circuiti garbled, che richiedono l'elaborazione di circuiti di dimensioni enormi. Questi metodi comportano costi computazionali significativi che portano a sfide di scalabilità, con rallentamenti delle prestazioni che possono raggiungere da 100 a 100.000 volte rispetto alla computazione non privata.

Thomas A. Henzinger e i suoi colleghi, K. S. Thejaswini e Mahyar Karimi, sottolineano che il collo di bottiglia principale deriva dalla complessità delle "porte" all'interno di questi circuiti crittografici. In una configurazione tradizionale che preserva la privacy, ogni osservazione effettuata dal sistema deve essere tradotta in una serie di operazioni matematiche che nascondono l'input. Per i sistemi con ampi spazi di stato, il numero di porte richieste può superare le 10^5, rendendo quasi impossibile mantenere i requisiti di bassa latenza dei sistemi distribuiti o delle infrastrutture cyber-fisiche in tempo reale.

I metodi esistenti per la preservazione della privacy spesso faticano con i requisiti di latenza perché tentano di applicare primitive pesanti a ogni singolo evento in un flusso di dati. Ciò si traduce in un sistema in cui il tempo impiegato per verificare un singolo passaggio supera il tempo necessario per il verificarsi del passaggio successivo, portando a un accumulo di dati non verificati. Per risolvere questo problema, i ricercatori propongono di allontanarsi dal modello di crittografia monolitica verso un framework distribuito più agile che sfrutti la potenza degli schemi di secret-sharing.

Quali sono i vantaggi di distribuire i monitor tra più parti?

Distribuire i monitor tra più parti consente la computazione collaborativa su input privati senza rivelarli, preservando la privacy sia dei dati del sistema che delle specifiche. Questo approccio migliora la scalabilità perché il tempo di esecuzione del protocollo dipende più dalla dimensione della specifica che dalla dimensione totale del sistema, consentendo la verifica di sistemi proprietari o distribuiti senza richiedere l'accesso al codice sorgente.

L'innovazione principale nel lavoro di Thomas A. Henzinger riguarda il protocollo "Sharing The Secret", che suddivide il compito di monitoraggio tra diverse entità. Garantendo che almeno una di queste parti sia "onesta" — ovvero che non colluda con altre per rubare dati — il sistema può utilizzare un efficiente secret-sharing invece di una crittografia intensiva. Questa assunzione della maggioranza onesta è un pilastro della nuova architettura, che consente al sistema di mantenere forti garanzie di privacy riducendo significativamente il sovraccarico associato alla tradizionale computazione multi-party.

Utilizzando schemi di secret-sharing, il processo di monitoraggio diventa molto più snello. Invece di un unico monitor che detiene le chiavi di tutti i dati, l'informazione viene frammentata in parti che sono inutili se prese singolarmente. I monitor distribuiti eseguono computazioni locali su questi frammenti e combinano i risultati solo per raggiungere un verdetto (ad esempio, "il sistema è sicuro" o "si è verificata una violazione"). Questa comunicazione ridotta al minimo — spesso un singolo messaggio per osservazione — migliora drasticamente l'efficienza dei protocolli di data privacy in ambienti ad alta velocità.

Superare la sfida della gestione dello stato (Statefulness)

La persistenza dello stato interno è un ostacolo importante nel monitoraggio che preserva la privacy, poiché la maggior parte dei protocolli di secret-sharing è progettata per esecuzioni "one-shot" che non trasportano informazioni da un passaggio all'altro. Nella verifica a runtime, il monitor deve ricordare gli eventi passati per determinare lo stato corrente del sistema. Questa ricerca introduce un protocollo specificamente studiato per il monitoraggio continuo, consentendo valutazioni ripetute su uno stato interno in evoluzione che rimane nascosto sia al sistema che alle entità di monitoraggio.

I ricercatori hanno sviluppato un metodo per mantenere questo stato interno segreto attraverso un meccanismo ricorsivo di secret-sharing. Man mano che il sistema si evolve, i monitor distribuiti aggiornano le loro "quote" (shares) locali dello stato senza mai vedere il quadro completo. Ciò garantisce che, anche se una parte di monitoraggio venisse compromessa, non potrebbe ricostruire la cronologia del comportamento del sistema né prevederne gli stati futuri. Questo progresso trasforma il secret-sharing da uno strumento statico a un motore dinamico in grado di gestire processi complessi e di lunga durata.

Mantenere la riservatezza dello stato di monitoraggio è particolarmente vitale per i sistemi proprietari. Spesso, la logica del monitor stesso — la "specifica" — è un segreto industriale. Se lo stato interno venisse trapelato, un concorrente potrebbe potenzialmente decodificare la logica operativa del sistema. Mantenendo lo stato in evoluzione e nascosto, il protocollo di Henzinger fornisce un doppio livello di protezione: uno per i dati dell'utente monitorati e un altro per la proprietà intellettuale del servizio di monitoraggio stesso.

Il monitoraggio distribuito può funzionare nelle applicazioni in tempo reale?

Il monitoraggio distribuito può funzionare nelle applicazioni in tempo reale scambiando un solo messaggio per ogni fase di osservazione, il che supporta una verifica leggera senza bloccare l'esecuzione del sistema. Le valutazioni sperimentali condotte utilizzando il framework MP-SPDZ confermano che questo protocollo può gestire circuiti di dimensioni moderate con una sicurezza accettabile, rendendolo fattibile per il monitoraggio online in scenari come i sistemi cyber-fisici.

Per testare la fattibilità nel mondo reale del loro protocollo, il team ha implementato il sistema utilizzando il framework MP-SPDZ, uno strumento di benchmarking versatile per la computazione multi-party. I loro risultati hanno dimostrato che l'approccio distribuito è significativamente più scalabile di qualsiasi alternativa monolitica esistente. Sebbene esista ancora un divario prestazionale rispetto al monitoraggio non privato, il sovraccarico è ridotto a un livello in cui il buffering degli eventi può nascondere la latenza, consentendo verdetti tempestivi anche in contesti critici per la sicurezza.

Le implicazioni di questa ricerca sono di ampia portata, in particolare per la diagnostica di sistema conforme alla privacy. Con normative come il GDPR e il CCPA che diventano sempre più stringenti, le aziende hanno bisogno di modi per verificare lo stato di salute dei propri sistemi senza esporre informazioni sensibili degli utenti agli strumenti diagnostici. La capacità di monitorare un sistema in modo distribuito significa che i dispositivi sanitari, le reti finanziarie e i sistemi domestici intelligenti possono essere verificati per sicurezza e correttezza mantenendo i dati degli utenti rigorosamente riservati.

Domande frequenti

Perché il monitoraggio che preserva la privacy è computazionalmente oneroso?

- Elevata complessità del circuito: Richiede l'elaborazione di centinaia di migliaia di porte logiche per nascondere i dati.

- Sovraccarico crittografico: I metodi standard come i circuiti garbled introducono rallentamenti da 100 a 100.000 volte.

- Ampi spazi di stato: I sistemi in tempo reale generano enormi quantità di dati difficili da crittografare istantaneamente.

Quali sono i vantaggi di distribuire i monitor tra più parti?

- Migliore scalabilità: Le prestazioni sono legate alla dimensione della specifica piuttosto che a quella del sistema.

- Comunicazione ridotta al minimo: I protocolli spesso richiedono lo scambio di un solo messaggio per passaggio.

- Protezione proprietaria: Consente la verifica dei sistemi senza rivelare il codice sorgente sottostante.

Il monitoraggio distribuito può funzionare nelle applicazioni in tempo reale?

- Scambi di messaggi singoli: Il protocollo garantisce che il monitoraggio non blocchi l'esecuzione.

- Capacità di buffering: Brevi ritardi possono essere gestiti memorizzando gli eventi nel buffer per ottenere verdetti quasi in tempo reale.

- Validazione sperimentale: I test con il framework MP-SPDZ mostrano che è significativamente più veloce dei metodi crittografici tradizionali.

Il futuro della verifica a runtime risiede in questi modelli distribuiti. Rompendo il monolito, ricercatori come Thomas A. Henzinger stanno aprendo la strada a un mondo in cui la sicurezza del sistema e la privacy degli utenti non si escludono più a vicenda. Le direzioni future di questo lavoro includono l'ulteriore ottimizzazione degli schemi di secret-sharing per circuiti di dimensioni ancora maggiori e l'esplorazione dell'uso dell'accelerazione hardware per spingere ancora oltre i confini della preservazione della privacy in tempo reale.

Comments

No comments yet. Be the first!